Για σχεδόν δέκα μήνες, ορισμένα smartphones της σειράς Samsung Galaxy παρέμειναν εκτεθειμένα σε μια σοβαρή κυβερνοαπειλή. Το spyware LANDFALL εκμεταλλεύτηκε ένα άγνωστο μέχρι τότε κενό ασφαλείας (zero-day) στη βιβλιοθήκη επεξεργασίας εικόνων της Samsung για Android, επιτρέποντας σε χάκερ να αποκτήσουν πρόσβαση σε δεδομένα και λειτουργίες των συσκευών.

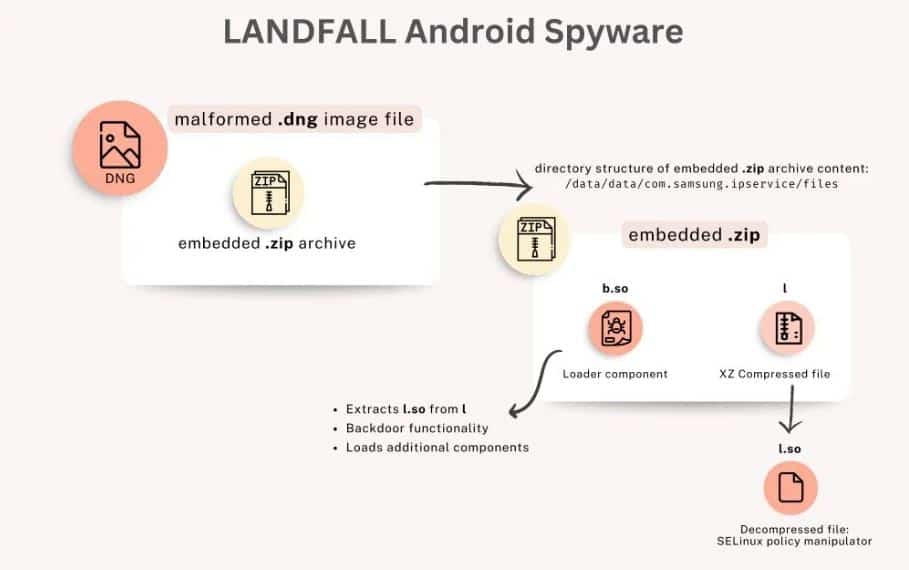

Η ευπάθεια, που καταχωρήθηκε ως CVE-2025-21042, επέτρεπε σε εισβολείς να εισάγουν κακόβουλο κώδικα μέσα σε αρχεία εικόνων DNG. Αυτές οι εικόνες, όταν λαμβάνονταν μέσω εφαρμογών όπως το WhatsApp, μπορούσαν να ενεργοποιήσουν το spyware χωρίς ο χρήστης να χρειαστεί να κάνει τίποτα — ούτε καν να ανοίξει το αρχείο.

Η εταιρεία ασφαλείας Palo Alto Networks (Unit 42) αποκάλυψε ότι το LANDFALL χρησιμοποιήθηκε ήδη από τα μέσα του 2024, πολύ πριν η Samsung κυκλοφορήσει την ενημέρωση που διόρθωσε το πρόβλημα τον Απρίλιο του 2025. Η εκμετάλλευση παρέμενε άγνωστη στο ευρύ κοινό έως και τις αρχές Νοεμβρίου.

Το LANDFALL είχε τη δυνατότητα να:

Ενεργοποιεί το μικρόφωνο και να καταγράφει συνομιλίες.

Παρακολουθεί την τοποθεσία του χρήστη σε πραγματικό χρόνο.

Πρόσβαση σε φωτογραφίες, επαφές, μηνύματα και ιστορικό περιήγησης.

Παραμένει ενεργό ακόμη και μετά από επανεκκίνηση του τηλεφώνου.

Η επίθεση φέρεται να είχε στοχευμένο χαρακτήρα, με τα περισσότερα περιστατικά να εντοπίζονται σε χώρες της Μέσης Ανατολής όπως η Τουρκία, το Ιράν, το Ιράκ και το Μαρόκο. Σύμφωνα με τον ερευνητή Itay Cohen της Unit 42, ο κύριος σκοπός των επιθέσεων ήταν η κατασκοπεία συγκεκριμένων ατόμων.

Οι αναφορές δείχνουν ότι επηρεάστηκαν κυρίως τα μοντέλα Galaxy S22, S23, S24, καθώς και τα πτυσσόμενα Z Fold 4 και Z Flip 4. Η σειρά Galaxy S25, που κυκλοφόρησε αργότερα, δεν φαίνεται να περιλαμβάνεται στους στόχους του LANDFALL.

Μεταξύ Ιουλίου 2024 και Απριλίου 2025, οι παραπάνω συσκευές βρίσκονταν στο αποκορύφωμα της ευπάθειάς τους — χωρίς η Samsung να έχει ενημερώσει δημοσίως για την ύπαρξη του προβλήματος, παρότι είχε ήδη κυκλοφορήσει την επιδιόρθωση.

Αν και το malware διανεμήθηκε μέσω μηνυμάτων WhatsApp, η Meta (μητρική εταιρεία του WhatsApp) δήλωσε μέσω του Forbes ότι δεν υπάρχουν αποδείξεις πως η ίδια η πλατφόρμα ευθύνεται για τη μετάδοση του exploit.

Οι ειδικοί συνιστούν σε όσους διαθέτουν συσκευές Galaxy με Android 13 έως 15 να ελέγξουν πως έχουν εγκαταστήσει την ενημέρωση ασφαλείας Απριλίου 2025 ή μεταγενέστερη.

Επιπλέον, καλό είναι να απενεργοποιήσουν τις αυτόματες λήψεις πολυμέσων σε εφαρμογές όπως το WhatsApp και το Telegram αλλά και να ενεργοποιήσουν τη λειτουργία Advanced Protection στο Android ή Lockdown Mode στο iOS, ειδικά αν θεωρούνται χρήστες υψηλού κινδύνου.

ΣΥΖΗΤΗΣΗ

Προσθήκη σχόλιου